PROTECT: Digital Trust

O ființă umană se bazează în orice evaluare pe simțuri, pe memorie și pe inteligență, ca să își stabilească un sistem de criterii de încredere. Dar ce s-ar întâmpla dacă aceste “instrumente” de evaluare ar dispărea?

Care ar fi atunci criteriile de evaluare?

Similar, în lumea digitală, un set complex de informații de identificare și de soluții de securitate IT este absolut necesar, pentru a stabili un sistem de criterii de încredere.

Digital Trust reprezintă un sistem complet de instrumente de control al confidențialității, corelat cu un sistem foarte bine definit de privilegii si un nivel de acces la datele confidențiale, acordate utilizatorului în funcție de rolul lui în organizație.

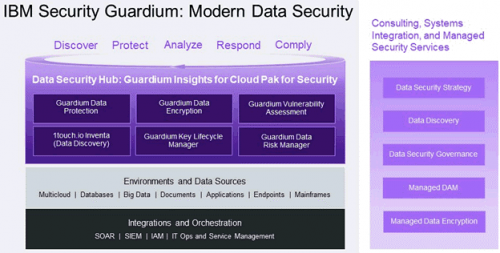

IBM Security include un portofoliu robust de soluții deschise si servicii din sfera Digital Trust, dintre care le menționăm pe cele pentru Data Security, Identity & Access Management, Unified Endpoint Management și Mainframe Protection.

Ele ajută în gestionarea rapidă a fluxurilor de lucru, a aplicațiilor și a serviciilor în cloud, cu respectarea tuturor cerințelor de conformitate.

Protejează datele critice din mediile on-prem și cloud

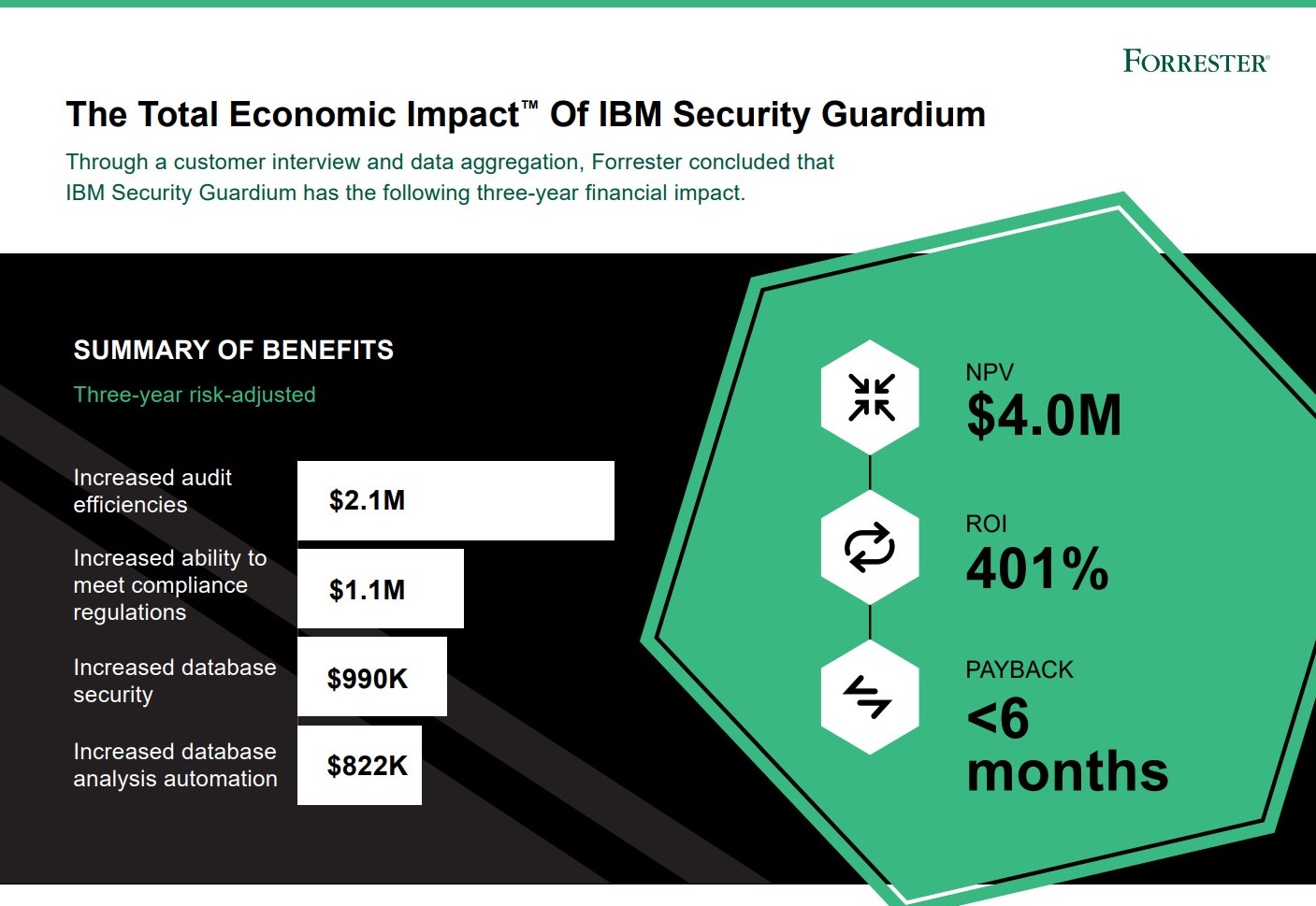

IBM Security Guardium descoperă datele sensibile / critice – structurate și nestructurate – din baze de date, fișiere si big data warehouses, localizate on-prem si/sau în cloud, le clasifică și realizează o monitorizare permanentă a nivelului lor de vulnerabilitate.

Are capabilități de data encryption, permite setarea de drepturi de acces granular al utilizatorilor la diversele tipuri de date, bazat pe rolul acestora în organizație; oferă posibilitatea creare de rapoarte de audit, conforme principalelor standarde internationale din domeniu.

Descoperă și clasifică datele sensibile / critice din organizație, monitorizând în timp real,atât accesul cât și comportamentul diverselor profile de utilizatori la aceste date; utilizează alogoritmi analitici cu scopul de a descoperi comportamente ciudate, neobisnuite, care pot constitui semne ale unei posibile agresiuni informatice.

Identifică datele din organizație, care pot fi supuse unui proces de audit și construiește rapoarte de audit conforme reglementărilor internationale (PCI DSS, SOX, HIPAA, GDPR, CCPA, si multe altele).

IBM Security Guardium Data Protection este construit pe o arhitectură scalabilă, care oferă vizibilitate perfectă asupra datelor structurate, semi-structurate și nestructurate și asupra accesului la acestea, în toate “depozitele” de date din organizație, on-prem, în cloud (public sau privat) și în containere.

Folosind o interfață unică, în timp real, în toată infrastructura IT din organizație:

- se pot accesa și configura politicile de acces

- se poate monitoriza accesul utilizatorilor

- se pot descoperi, investiga și remedia vulnerabilitățile și amenințările, pe masură ce acestea apar .

- Monitorizează toți utilizatorii și activitățile acestora asupra datelor

- Accelerează fluxurile și activitățile de audit, având predefinite principalele tipuri de rapoarte solicitate

- Se adaptează proactiv la schimbările care pot apărea în infrastructura IT

- Impune politici specifice de securitate și verifică respectarea lor

- Investighează în timp real posibile amenințări din zona cybersecurity, folosind instrumente “advanced analytics”

- Suportă infrastructuri IT heterogene, dintre cele mai diverse

- Se integrerază cu ecosistemul IT și de securitate al oricărei organizații

Astfel, utilizatorii vor avea un sistem de date securizat, adaptiv, inteligent și conectat.

Guverneaza drepturile de acces ale utilizatorilor si identitatile acestora, in medii hibride. IBM Security Verify Access, până de curând cunoscut ca și IBM Security Access Manager (ISAM), ajută la simplificarea accesului utilizatorilor în medii web, mobile, sisteme IoT, sau cloud.

Poate fi instalat și configurat on-premises, în medii virtuale, pe appliance-uri hardware sau în containere – prin intermediul Docker.

- IBM Security Verify Access se conectează direct cu Verify SaaS pentru a crea împreună o soluție modernă de IAM, care să permită unei organizații migrarea către identity-as-a-service (IDaaS)

- Înlătură barierele către conectarea mobilă, permițând accesul comod și securizat către resursele mobile – cu Verify mobile companion app for MFA

- Asigură autentificarea sigură, fără niciun fel de risc, analizează dinamic factorii de risc ridicat, protejând în acest fel resursele critice din organizație

- Se conectează direct cu IDaaS, permițând o migrare sigură și rapidă către hybrid cloud.

Principalele avantaje ale IBM Verify:

- Are funcționalități pentru abordarea conceptului de Identity & Acces Amanagement ( IAM ) în medii hibride, având posibilități de conectare directă la identity-as-a-service ( IDaaS ), pentru a facilita migrarea în siguranță către medii cloud și respectand standardele de securitate și conformitate ale organizației

- Oferă metode de autentificare solide – Asigură o autentificare securizată de tip single-sign-on (SSO), superioară unei abodari obișnuite, bazate doar pe credențiale

- Are facilități pentru o autentificare contextuală, utilizând informații despre utilizatorii din organizație, dispozitivele mobile pe care le folosesc și alte informații specifice, care diferențiază fiecare utilizator, toate acestea pentru a crește nivelul de securizare la conectare

- Include instrumente puternice de control asupra dispozitivelor critice, incluzându-le și pe cele mobile. Verify Access stabilește o autentificare sigură de tip MFA – multifactor authentification – care permite / refuză accesul, bazându-se pe factori de risc specifici (de ex. locația geografică, sau IP reputation)

- Asigură un echilibru dinamic între securitate și utilizabilitate – Verify Access Identity Federation integrează aplicații dezvoltate de terți ( on-prem și SaaS ) în infrastructura organizației, oferind drepturi de acces sigur la acestea.

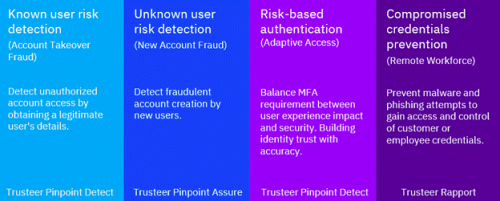

Deliver digital identity trust and prevent fraud optimizing both security and customer experience

IBM® Security Trusteer® ajută organizațiile să detecteze frauda și să valideze autentificarea în siguranță a utilizatorilor, pe canalele de comunicație, care pot deveni nesigure, folosind instrumente performante de AI, machine learning și cloud-based intelligence.

Pe plan mondial, în momentul de fată mai mult de 500 de organizații se bazează pe functionalitățile IBM Trusteer ca să asigure securitatea trazacțiilor clienților lor.

Funcționalități cheie ale IBM Security Trusteer:

- Verificare continuă a identității utilizatorilor, pentru a identifica posibile activități neautorizate

- Platforma cloud scalabilă și agilă, care permite stabilirea de legaturi interorganizaționale stabile și sigure

- Componente solide de AI și Machine Learning, bazate pe intelligence services, pentru a reduce riscul și costurile operaționale și a crește eficiența și securitarea trazacțiilor

Componentele familiei IBM Security Trusteer:

- IBM Security Trusteer Pinpoint Detect / Outsmart account takeover attempts with behavioral biometrics, AI and machine learning to build digital identity trust.

- IBM Security Trusteer Pinpoint Assure / Help power digital transformations by seamlessly assessing the risk of new and guest digital identities.

- IBM Security Trusteer Mobile / Enhance your mobile growth with real-time device risk assessment.

- IBM Security Trusteer Rapport / Detect and remediate malware and identify phishing attacks within a matter of minutes.

Angajații care lucrează de acasă pe smart device-urile lor personale – un factor suplimentar de risc

- Mulți angajați lucreză acum de acasă, folosindu-și device-urile lor neprotejate

- Pentru securitarea globală a organizațiilor este nevoie de vizibiliate rapidă și completă asupra acestei zone emergente de risc.

- Trusteer oferă o soluție agentless de identificare rapidă a factorii de risc și de alertare operativă, în situația în care se identifică credențiale compromise sau echipamente infectate, care pot afecta datele sensibile / critice din organizații

- Evaluează sute de “semnale”, inclusiv pe cele de identificare de echipamante, sesiuni trucate, locații neconforme evidente, sau comportamente suspecte și generează alerte, atunci când nivelul de risc de acces neautorizat crește peste un prag prestabilit.

Împreună, IBM Security Trusteer si IBM Security QRadar SIEM – o soluție end-to-end pentru securizarea lucrului de la distanță, prin detectarea device-urile personale expuse, care nu se conformează reglementărilor de securitate IT și riscă să își compromită credențialele.

Mai jos, vă supunem atenției două scenarii despre amenințările invizibile, ce pot afecta securitatea unei organizații și modul în care ele pot fi detectate și oprite cu ajutorul soluției IBM Trusteer Remote Workforce.

- Un cybercriminal inițiază o campanie de tip “phishing” și asteaptă răbdător ca angajații unei organizații să cadă în cursă.

- Un angajat este inselat si isi submite credentialele pe site-ul de “phishing”.

- Imediat după aceasta, cybercriminalul activează o conexiune VPN malițioasă prin care, folosind o adresă IP corectă, simulează prin browser comportamentul real al utilizatorului.

- Folosind un cont de email și aplicațiile web ale organizației din care face parte angajatul credul, atacatorul trece cu ușurință de autentificari.

- Ca o masură suplimentară de securitate IT, un alt doilea nivel de autentificare este activat, însă cybercriminalul obține “one-time password” de pe site-ul de phishing și se loghează cu succes.

- Soluția Trusteer agentless, care analizează însă profilul utilizatorului, detectează imediat că nu angajatul este persoana care a accesat sistemul și generează o alertă.

- Aceasta pentru că soluția a colectat perfect sute de semnale de la sesiunea web, a atacatorui, cu care a construit o identitate digitală contextuală, folosind componente de machine learning (ML) și advanced analytics, din care a rezultat neconformitatea cu profilul original al angajatului.

- Angajatul lucrează de acasă și folosește un device personal pentru a accesa un fișier, de pe un echipament, aflat in sediul central.

- Pentru aceasta, se loghează pe site-ul organizației, ca să acceseze mediul de stocare, pe care se află respectivul fișier.

- Fără ca angajatul să știe că device-ul său personal este infectat cu un malware.

- Aceasta pentru că, fiind un device personal, nu se supune politicilor de securitate globală din organizație și nu este vizibil pentru instrumentele de securitate IT ale acesteia.

- Ca o masură suplimentară de securitate IT, un alt doilea nivel de autentificare este activat și angajatul se loghează cu succes.

- Soluția Trusteer agentless detectează jimediat o infecție cu un malware și generează o alertă la Security Operations Center (SOC).

- Trusteer colectează sute de semnale din sesiunile web, le analizează, folosind componentele de machine learning și generează alerte doar la incidente de risc ridicat, fără a fi necesar să se instaleze orice alt agent suplimentar pe device-ul angajatului.

- Alerta generată de platforma Trusteer conține toate detaliile, astfel încât să se poată lua imediat măsurile de protecți: sursa malware-ului, nivelul de severitate, offense classification, indicativul de risc, tipul de malware detectat și dacă atacul a fost activ pe timpul sesiunii.

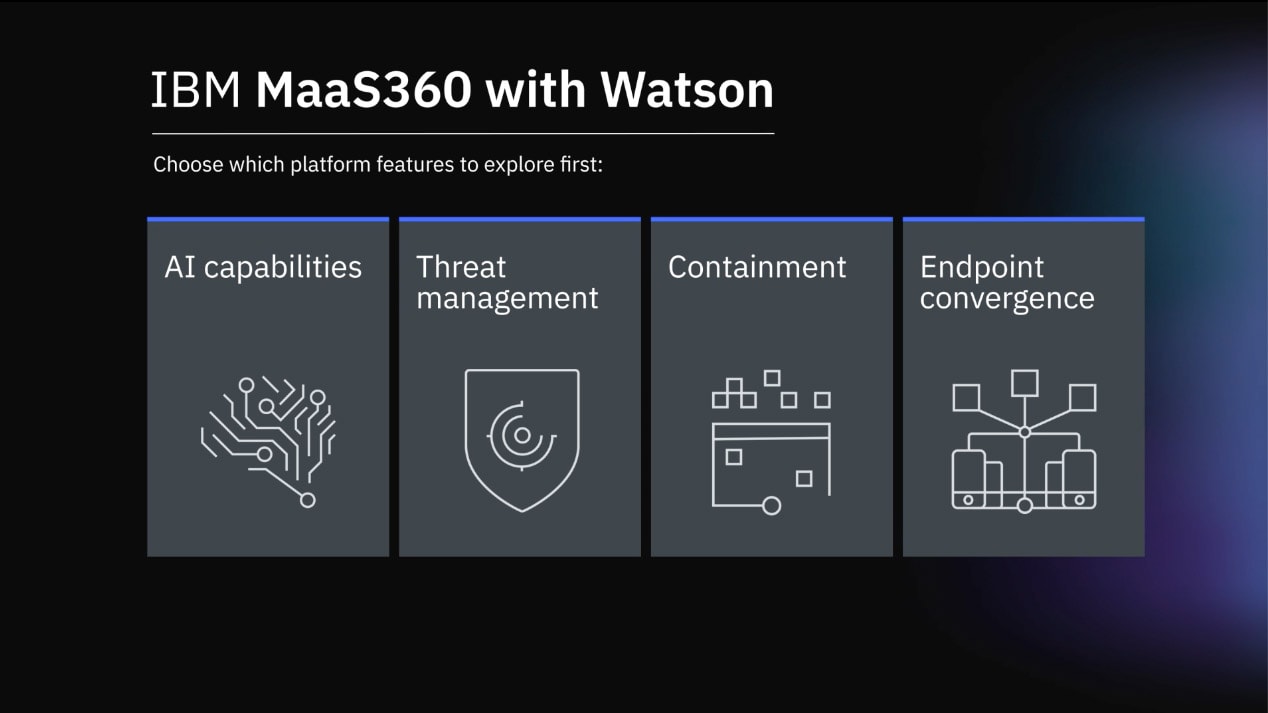

Soluție cloud-based de Unified Endpoint Management, care ajută organizațiile să gestioneze în siguranță o gamă largă de endpoints, utilizatori, applicatii, conținut și date

IBM Security MaaS360 with IBM Watson transformă modul în care departamentele IT își securează smartphone-urile, tabletele, laptopurile, desktopurile și echipamentele din gama Internet of Things (IoT).

Watson artificial intelligence (AI) și componentele de predictive analytics avertizează în timp real despre potențialele atacuri asupra endpointurilor și oferă soluții de remediere, astfel încât să se evite breșe de securitate și întreruperi ale proceselor de lucru din organizație.

MaaS360 protejează aplicații, conținut și date, astfel încât să se poată desfășura în orice moment activitățile remote, folosind performanțele oferite de BYOD.

AI capabilities

The only UEM platform with Watson AI to deliver contextually relevant and actionable security insights across the enterprise.

Threat Management

Enterprise-grade threat defense allows IT administrators to detect threats and automate remediation across users, devices, apps, data and the network.

Containment

Protect corporate data and uphold compliance regulations with a secure container that enables productivity from devices.

Endpoint Convergence

Accelerate time-to-value with a native cloud-based approach to UEM. The scalable open platform easily integrates with existing infrastructure and investments.

- Securizează eficient și gestionează în timp real toate activitățile desfășurate de la distanță

- Reduce riscul amenințărilor de securitate IT, generat de dispozitivele mobile

- Crește cantitatea de informație colectată și accelerează timpii de decizie și răspuns, cu ajutorul Watson AI

- Asigură securitatea în cloud, la standarde de niveluri acceptate global

- Criptează, editează și sincronizează documentele

- Nu necesită VPN, accesează în siguranță toate resursele organizației

- Asigura integrarea Identity & Access Management ( IAM ) cu UEM, fără alte resurse suplimentare.